Все мы знаем истории, когда вирусы парализовывали работу огромных компаний. Итог - большие финансовые потери, урон репутации. «Лаборатория Касперского» разработала свой многоступенчатый подход к организации защиты с помощью широкой линейки своих продуктов. Далее я более подробно расскажу об этом подходе и покажу пример установки и настройки одного из базовых продуктов кибербезопасности - Kaspersky EDR Optimum.

Комплексный подход к безопасности

Информационной безопасности сейчас необходимо уделять максимум внимания, с этим нельзя не согласиться. Число атак на бизнес постоянно растет. Когда я начинал свою деятельность в системном администрировании, наиболее страшные вирусы просто выводили из строя операционные системы. Это создавало проблемы, но не критичные. Как правило, систему можно было оперативно восстановить. В других атаках злоумышленники воровали пароли и рассылали зловредные письма, используя украденные учетные данные от почтовых серверов.

Сейчас одну из самых серьезных угроз представляют шифровальщики и кража персональных данных. Последствия этих атак очень трудно исправить, так как в первом случае чаще всего безвозвратно шифруются все полезные данные. А во втором приватная информация утекает к злоумышленникам. За это организации могут получить солидный штраф от контролирующих органов.

Я сам лично наблюдал последствия атак шифровальщиков. У меня цикл статей на сайте есть по этой теме, вынесенный в отдельный раздел. Когда тебя зашифровали, поздно что-то делать. Так что на первое место выходит предотвращение атак всеми доступными способами. И это не просто установка антивируса на рабочие станции. Сейчас приходится более детально разбираться в этом вопросе и использовать комплекс защитных мер.

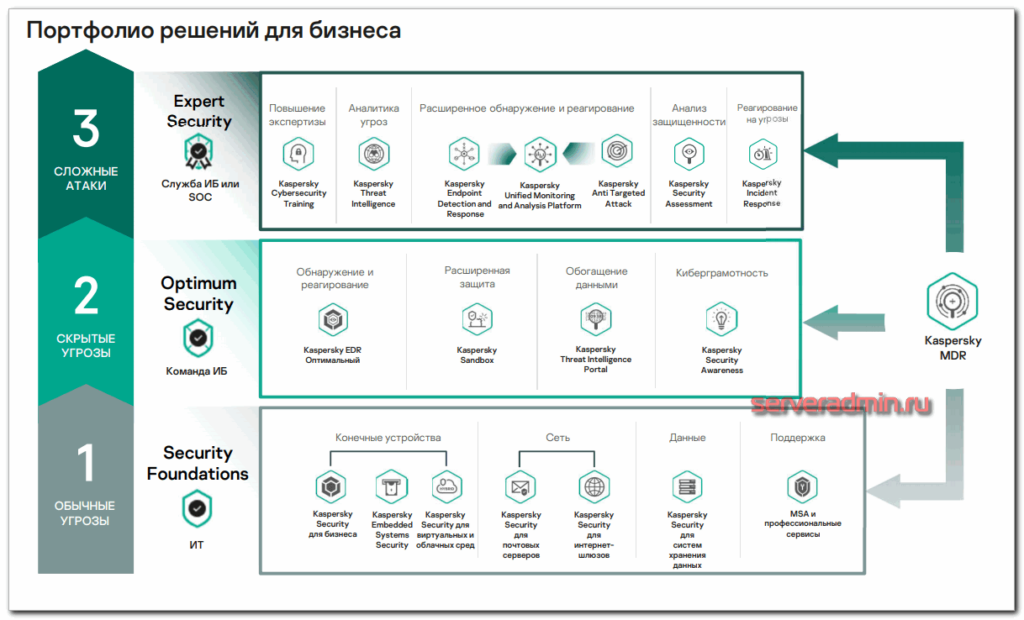

Для удобного подбора комплексной защиты «Лаборатория Касперского» сгруппировала все свои продукты кибербезопасности в 3 уровня для того, чтобы вы смогли подобрать себе линейку продуктов под свои задачи и ресурсы.

3 уровня защиты от «Лаборатории Касперского»

Как я уже сказал, «Лаборатория Касперского» представила ступенчатый подход к кибербезопасности. В его рамках все корпоративные продукты, технологии и сервисы разделены на три уровня. Необходимый конкретной компании уровень защиты зависит от размера организации и степени зрелости её службы информационной безопасности.

- Kaspersky Security Foundations. Этот уровень обеспечивает базовую защиту от широкого спектра угроз для компаний любого размера. Продукты из этого уровня могут быть установлены и настроены, даже если у вас нет IT отдела и постоянных сотрудников в нём.

- Kaspersky Optimum Security. Продукты этого уровня дают расширенные инструменты противодействия угрозам. Вы можете не только защищаться от атак, но и проводить расследование инцидентов. А также использовать накопленную информацию об атаках на вашу инфраструктуру для их предотвращения, даже если это совершенно новый вирус. Данный уровень приложений будет актуален для компаний, где есть IT отдел, в том числе люди, которые занимаются именно безопасностью.

- Kaspersky Expert Security. Самый продвинутый уровень защиты для организации экосистемы средств обеспечения безопасности. Данный уровень ориентирован на корпорации и крупные промышленные предприятия, где есть отдел IT-безопасности.

Далее я рассмотрю продукты уровня Kaspersky Optimum Security и покажу на конкретном примере, как их устанавливать и использовать.

Kaspersky Optimum Security

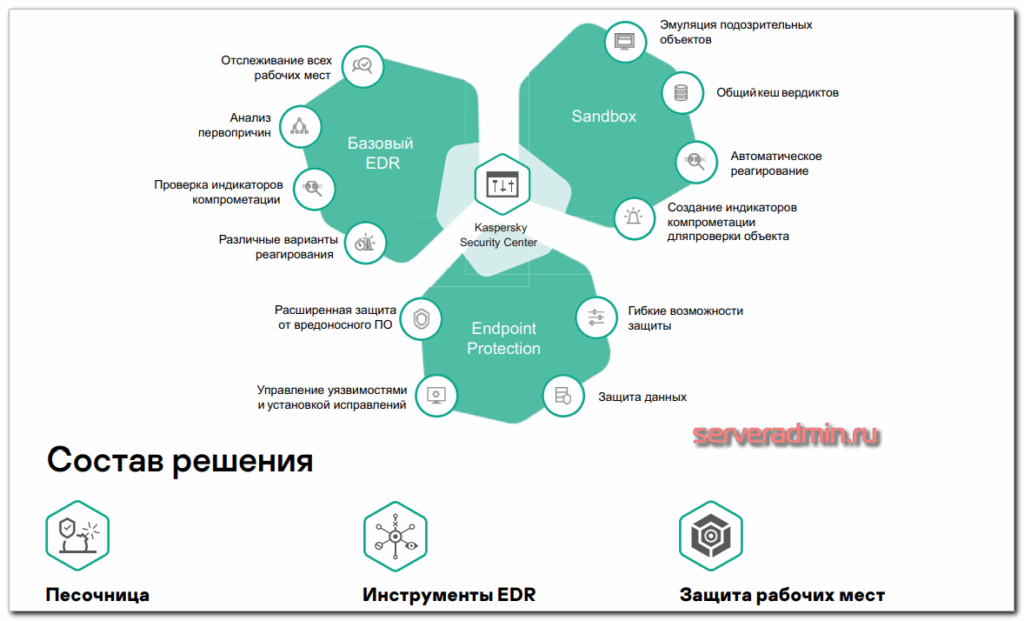

Данный уровень защиты состоит из следующих компонентов:

- Kaspersky EDR для бизнеса Оптимальный. Это расширение функционала Kaspersky Endpoint Security, который устанавливается в качестве антивируса на рабочие станции. С его помощью можно будет не только предотвращать угрозы, но и расследовать инциденты, анализировать первопричины заражений, автоматически формировать защиту на основе уже полученных данных, строить отчеты и многое другое. Ниже я буду устанавливать и настраивать этот продукт.

- Kaspersky Managed Detection and Response Optimum. Сервис с круглосуточной автоматической защитой на основе моделей машинного обучения и аналитических данных об угрозах и расследований атак, подготовленных специалистами компании Kaspersky. На основе событий безопасности в вашей системе могут быть запущены те или иные сценарии противодействия угрозам. То есть это система, которая автоматически реагирует на инциденты без вашего участия.

- Kaspersky Sandbox. Готовый продукт для организации песочницы, который интегрируется в существующую инфраструктуру защиты для дополнительных возможностей проверки и ограничения работы подозрительных приложений.

- Kaspersky Threat Intelligence Portal. Портал с базой данных опасных приложений, сайтов, IP-адресов, всего того, что связано с угрозами. Платформа позволяет проверять подозрительные файлы, хеши файлов, IP-адреса или веб-адреса на наличие связанных с ними киберугроз для дальнейшего своевременного реагирования на них.

- Kaspersky Automated Security Awareness Platform. Онлайн-платформа, с помощью которой можно повышать осведомленность сотрудников любых отделов, даже ИТ-персонала, в вопросах информационной безопасности. Включает в себя интерактивные уроки, тесты, повторение пройденного, в том числе закрепление знаний на примере симулированных фишинговых атак.

Далее я покажу, как установить и настроить базу для построения защиты уровня Optimum Security с помощью Kaspersky EDR для бизнеса Оптимальный.

Установка Kaspersky EDR для бизнеса Оптимальный

Kaspersky EDR Оптимальный устанавливается поверх существующей инфраструктуры Kaspersky на базе Kaspersky Security Center + Kaspersky Endpoint Security. Сначала нужно установить сервер администрирования Kaspersky SC (KSC), затем на рабочие станции развернуть антивирус Kaspersky ES (KES).

Для того, чтобы все это попробовать, необходимо отправить заявку на KES и EDR:

- https://www.kaspersky.ru/small-to-medium-business-security/optimum-security

- https://www.kaspersky.ru/small-to-medium-business-security/endpoint-advanced

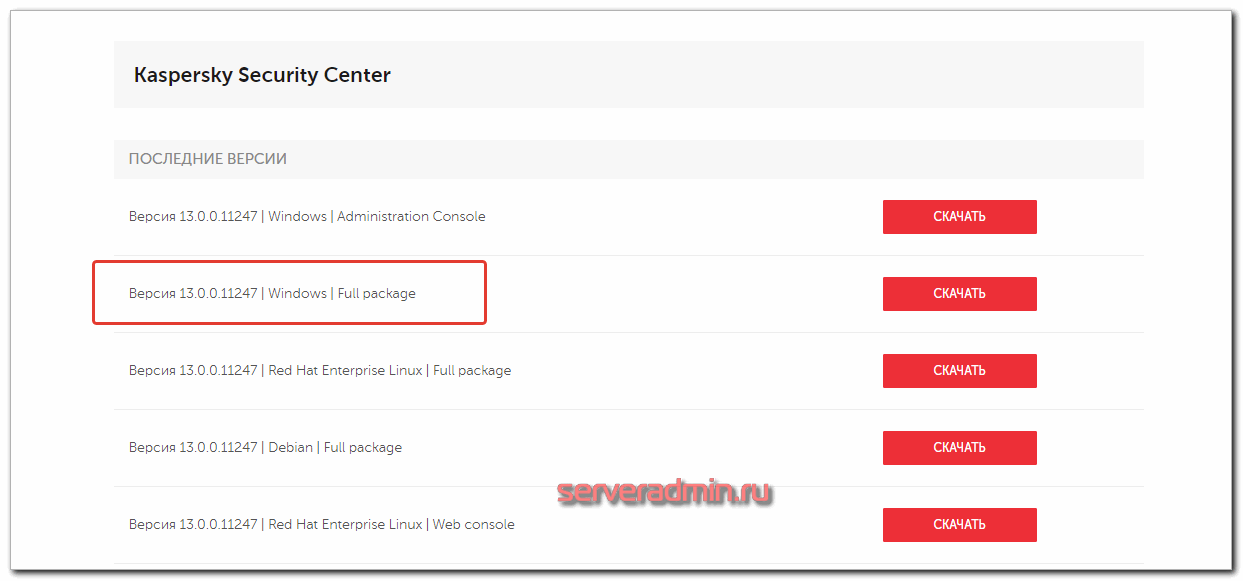

На почту вам придут лицензионные ключи на 30 и 32 дня. Далее необходимо будет со страницы https://www.kaspersky.ru/small-to-medium-business-security/downloads/edr-optimum скачать и установить Kaspersky Security Center. Для этого загрузите Windows | Full package, если будете ставить на Windows.

В процессе установки сервера управления, вам будет предложено установить одну из бесплатных баз данных mssql express или mysql. Если у вас уже есть один из этих серверов, можно воспользоваться им.

В целом, в установке Kaspersky Security Center нет каких-то сложностей, так что я не буду на этом останавливаться. У продукта хорошая документация на русском языке, так что можно без проблем разобраться. Но я все установил и без инструкции. После установки заходить в консоль управления можно под учетной записью администратора компьютера, под которым выполнялась установка.

Дальнейшая логика установки EDR следующая. Если вы ранее работали с Security Center, то особых проблем у вас не возникнет. Я несколько лет управлял системой безопасности на базе Kaspersky, причем не в одной организации. Хотя это было несколько лет назад, логика работы продукта осталась примерно такой же, только интерфейс поменялся. Так что я быстро во всём разобрался.

Сначала вам надо загрузить установочные пакеты для дистрибутива клиентского антивируса - Kaspersky Endpoint Security. Делается это в разделе Обнаружение устройств и развертывание -> Развертывание и назначение -> Инсталляционные пакеты.

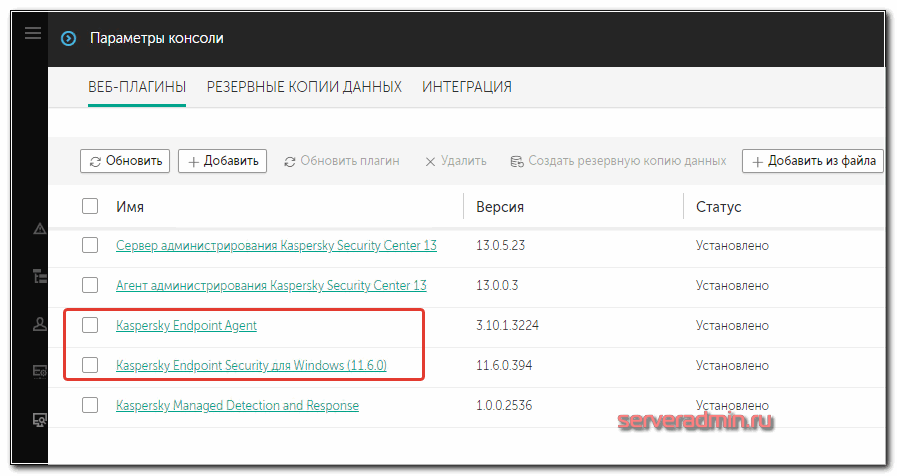

Затем в разделе Параметры консоли -> Веб-плагины установить два плагина - для Kaspersky Endpoint Agent и Kaspersky Endpoint Security.

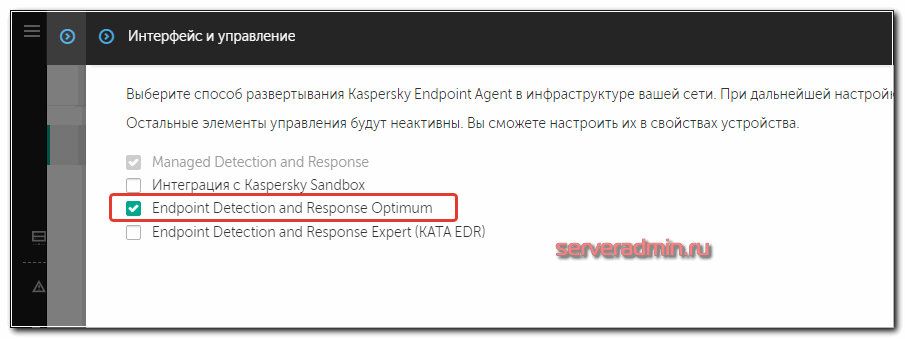

Далее идём в Устройства -> Политики и профили и создаем политику для Kaspersky Endpoint Agent. В разделе Параметры программы -> Интерфейс и управление обязательно выбрать Endpoint Detection and Response Optimum.

В завершении развертывания необходимо создать три задачи:

- Перед развертыванием KES необходимо добавить компонент Endpoint Agent (или Endpoint Sensor) в свойствах установочного пакета KES в KSC.

- Задача для удаленной установки дистрибутива KES.

- Задача по распространению лицензионного ключа с лицензией на Kaspersky Endpoint Detection and Response Optimum.

Продукт активно развивается, так что какие-то пункты из данной инструкции могут поменяться. Но общая логика установки, думаю, такой же и останется. Теперь можно переходить к тестированию возможностей KES с лицензией EDR Optimum.

Имитация заражения и противодействие с помощью EDR

Давайте посмотрим, как на практике реализуется защита с помощью установленных ранее компонентов. Для теста я запустил на защищенной рабочей станции образец вируса. Локальный антивирус заблокировал его работу. Перемещаемся в KSC и смотрим информацию об инциденте.

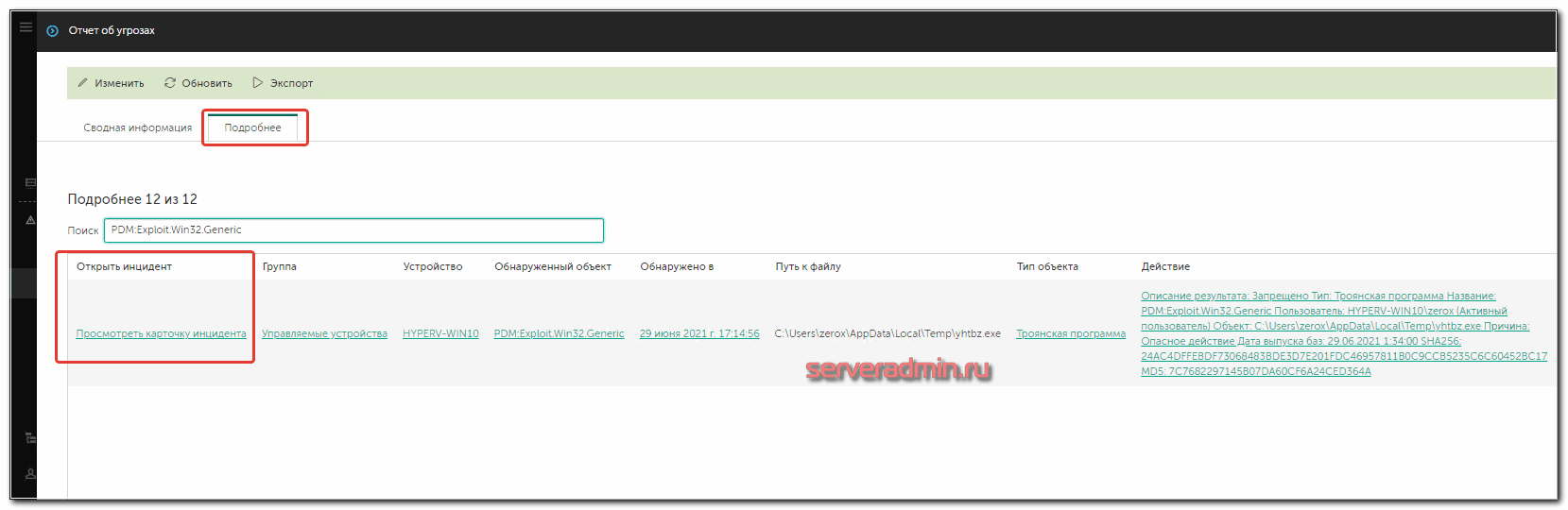

Идём в раздел Мониторинг и отчёты -> Отчёты, открываем Отчёт об угрозах. Переходим на вкладку Подробнее.

Мы видим общую информацию о событии. Далее мы можем посмотреть подробности инцидента в отдельной карточке. Перемещаемся туда.

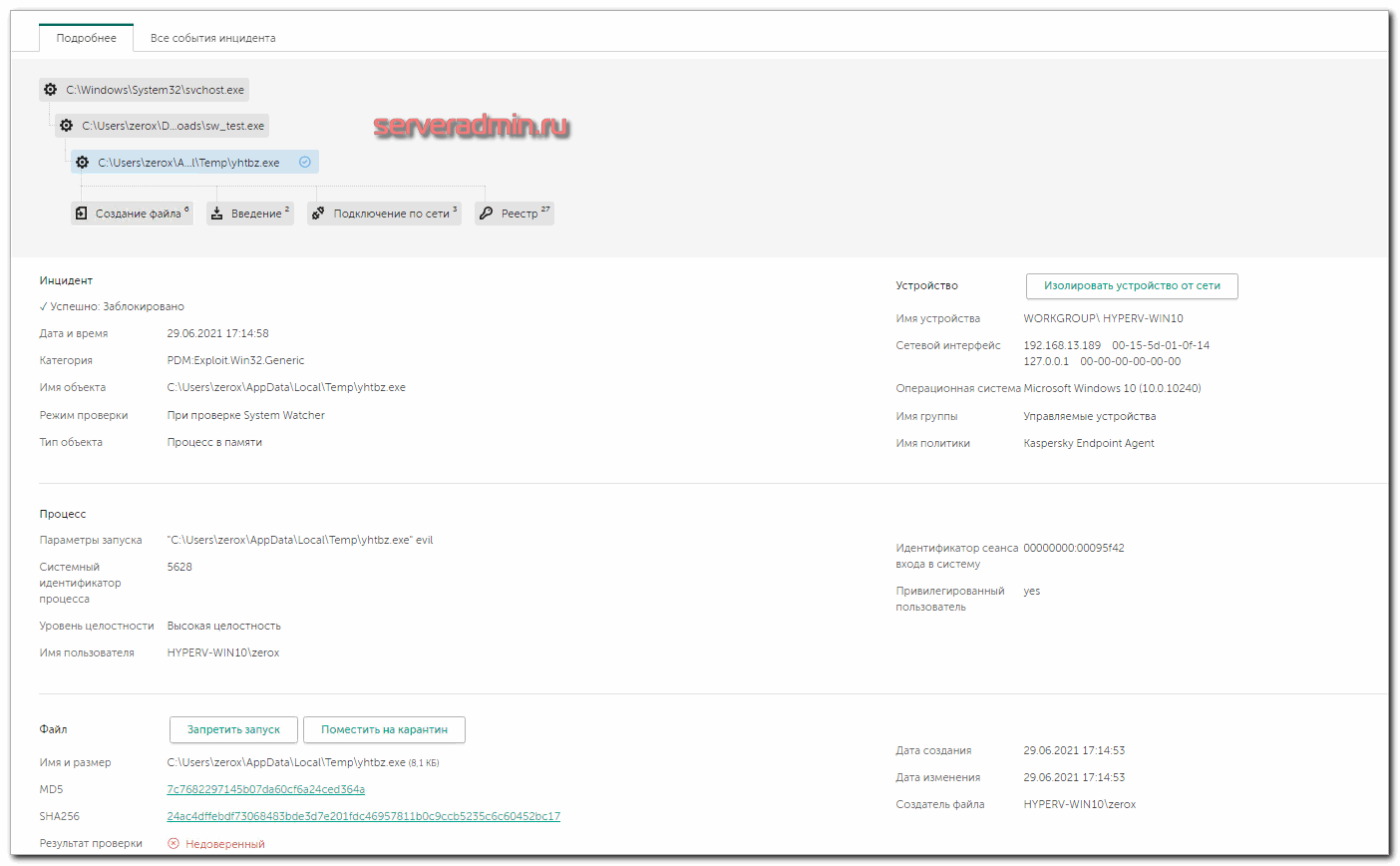

Здесь наглядно со всеми подробностями представлена информация, связанная с событием. Я скачал вирус в запароленном архиве через браузер. Распаковал его и запустил. Сверху показана цепочка процессов, связанных с запуском вируса. Сначала это был системный процесс svchost.exe, потом скачанная программа sw_test.exe и в конце сам запущенный вирус yhtbz.exe.

Через карточку инцидента вы можете изолировать устройство от сети, чтобы далее спокойно разобраться в произошедшем событии, не опасаясь, что прямо сейчас будет распространяться заражение.

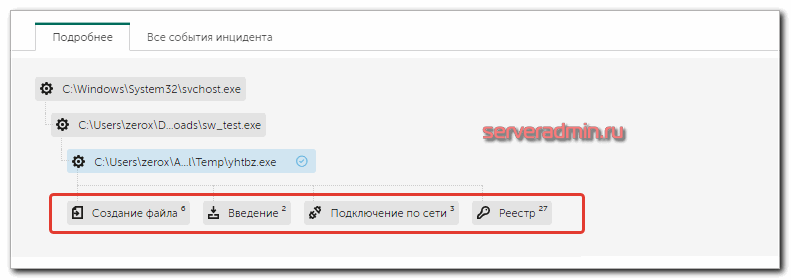

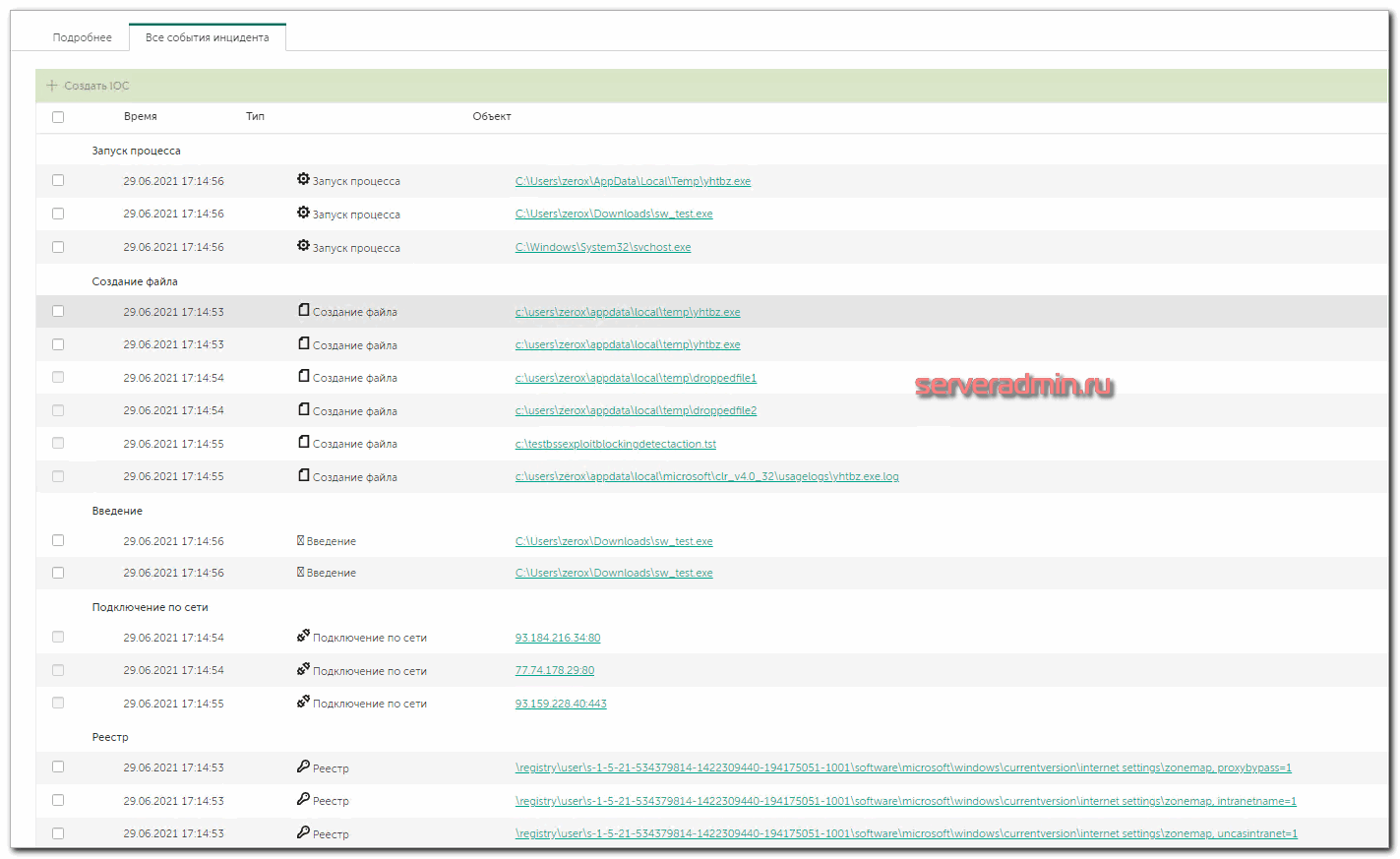

Вы наглядно можете проследить за всеми действиями вируса. Для этого нужно выбирать соответствующие разделы под информацией о вирусе и смотреть внесенные им изменения.

Вы увидите:

- какие файлы создавал вирус;

- откуда и кем он был запущен;

- к каким ip-адресам он обращался;

- что изменил в реестре.

Наглядно всё это можно посмотреть в отдельной вкладке - Все события инцидента.

На основе данных из карточки вы сможете сразу же проверить файл по его хэшу на Kaspersky Threat Intelligence Portal и получить подробную аналитику. Также с помощью информации о файле вируса можно создать задачу по поиску этого файла на других машинах и настроить какое-то действие, если этот файл будет найден. Например, изолировать хост от сети или удалить файл и поместить на карантин.

Смотрите, какая получается картина. Вы видите не только конечный файл с вирусом, который был запущен в директории temp, но и источник заражения - исходный файл, который антивирусом не детектился, так как не проявлял никаких явно вредоносных активностей, но именно он являлся источником заражения. На основе функционала, представленного Kaspersky EDR Оптимальный, вы видите полную картину происходящего. С помощью информации в карточке инцидента у вас есть возможность сразу же изолировать заражённый хост, посмотреть аналитику по исходному файлу, запускающему вирус. Затем заблокировать на всех компьютерах запуск исходного файла по представленному хэшу, определить ip адреса, к которым обращается вирус и заблокировать их на шлюзе.

Когда атака будет локализована и остановлена, сможете спокойно посмотреть все изменения, что делал вирус, и откатить их на пострадавших системах. Таким образом реализуется часть комплексного подхода к защите. Не только блокировка вируса, но и полная аналитика по нему и превентивная защита.

Когда атака будет локализована и остановлена, сможете спокойно посмотреть все изменения, что делал вирус, и откатить их на пострадавших системах. Таким образом реализуется часть комплексного подхода к защите. Не только блокировка вируса, но и полная аналитика по нему и превентивная защита.

Более наглядно посмотреть все возможности Kaspersky EDR Optimum вы можете в видео:

Функционал очень крутой. Я лично ничего подобного ранее не видел. Расследования после вирусных атак приходилось проводить вручную, выискивая следы в системе и используя поисковики, чтобы находить подробности.

Заключение

Я рассказал, как организован подход «Лаборатории Касперского» к обеспечению комплексной защиты, а также наглядно показал, как он реализуется на практике на примере использования Kaspersky EDR для бизнеса Оптимальный. В целом мне нравятся защитные продукты этого бренда. Я постоянно использую их на почтовых серверах Linux в качестве антиспама и антивируса.

В офисах мне приходилось использовать 3 современных антивируса - от «Лаборатории Касперского» и других известных антивирусных производителей. Лично мне бренд Kaspersky и его Security Center нравится больше всего. Но нужно учитывать, что он в сумме и стоит немного дороже. Хотя линейки продуктов, как и функционал, у всех разные, и в лоб не всегда получится адекватно сравнить цены. Тут уже каждый сам выбирает, на чем остановиться исходя из задач и бюджета.

Server Admin Авторский блог системного администратора

Server Admin Авторский блог системного администратора

Интересно, Владимир, это статья рекламная?

Оборотная сторона непрофессиолнализма - перестаховка. Сам я непрофессионал, но после просмотра канала на Ютуб Юрия Швец, бывшего КГБника, который вещает из США решил перестраховаться и удалил Касперского со своего компьютера.

Швец называет и доказывает антивирус Касперского - "пылесосом"....

Ну а чё, мы же знаем, что ВК - подментована, почему бы не поверить и не перестраховаться с этим анитвирусом?

А Windows удалили? Вопросы слежки и отправки данных в настоящее время сродни вопросам религии и веры. Наверняка проверить это невозможно. Кто, какие данные и куда отправляет точно не представляется возможным узнать, так как передается всё в зашифрованном виде. Все антивирусы имеют полный доступ к данным компьютера, так как проверяют все файлы. И это не зависит от бренда.

Данную статью у меня заказали. Я не знаю, попадает это под определение рекламы или нет. Я обычно рекламой маркирую то, что мне присылают в исходном виде рекламодатели и я публикую, как есть. Эту статью я написал сам, просто взяв и установив все описанные продукты на свое железо. Продукты Касперского я знаю и использую сам. Обычно их же рекомендую. Непосредственно по качеству работы у меня к ним претензий нет. Антиспам и антивирус для Linux серверов использую лет 10 уже.

Да, на Виндовс, Владимир. Спасибо за ответ.

И видимо с макафи на виндовс ведь Олегу есть что скрывать от кгб но нечего от цру =0