После относительного затишься, несколько дней назад в сети опять появилась зараза, которая шифрует все файлы пользователя. В очередной раз рассмотрю вопрос как вылечить компьютер после вируса шифровальщика bomber и восстановить зашифрованные файлы. Распространение эпидемии только началось 3-4 дня назад, так что надо быть настороже.

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Реклама ИП Скоромнов Д.А. ИНН 331403723315

Содержание:

- 1 Описание вируса шифровальщика bomber

- 2 Как вирус вымогатель bomber шифрует файлы

- 3 Как лечить компьютер и удалить вымогатель bomber

- 4 Где скачать дешифратор bomber

- 5 Как расшифровать и восстановить файлы после вируса bomber

- 6 Касперский, eset nod32 и другие в борьбе с шифровальщиком bomber

- 7 Методы защиты от вируса bomber

- 8 Видео c расшифровкой и восстановлением файлов

Описание вируса шифровальщика bomber

Новый шифровальщик bomber принципиально ничем не отличается от всего того, что я видел ранее. Распространяется в основном по почте, используя социнжинерию, чтобы спровоцировать пользователя запустить вложение.

В качестве заманухи используются поддельные письма из налоговой, сбербанка. Для юрлиц может мимикрировать под письмо контрагента с просьбой сделать бухгалтерскую сверку или что-то подобное.

Помимо почты вирус можно подцепить на всяких программах для быстрого обогащения, на кряках, на скачивании популярного софта с неизвестных сайтов. Например, adobe reader или 7zip стоит качать только с сайтов производителей, и ниоткуда более. Популярный прием для распространения вирусов - разместить зараженный инсталлятор на стороннем сайте и продвинуть этот сайт в топ поисковой выдачи. Даже 3-4 место в выдаче обеспечивает стабильный поток зараженных компьютеров.

Отдельно обращаю внимание на портированные версии программ. Сам нередко ими пользуюсь и раньше проблем с ними не было. Но последнее время получаю информацию, что в портированные версии популярных программ частенько внедряют вирусы. Причем, не обязательно шифровальщики. Вы можете даже не знать, что вместе с нормальной программой у вас работает вирус. Я бы не рекомендовал без особой необходимости пользоваться репаками популярных программ, особенно платных, в портированных версиях.

После того, как началась эпидемия шифровальщика bomber, я почитал темы на форумах антивирусов на эту тему. Заметил, что иногда вирус распространяется через teamviewer, который злоумышленники каким-то образом ставят на компьютер жертвы. Каким образом он туда попадает, я не понял. И так же популярен кейс, когда заражение идет через портированную версию 7zip - 7-ZipPortable.exe, которая появляется в профиле пользователя. Как он туда попадает, тоже не понятно.

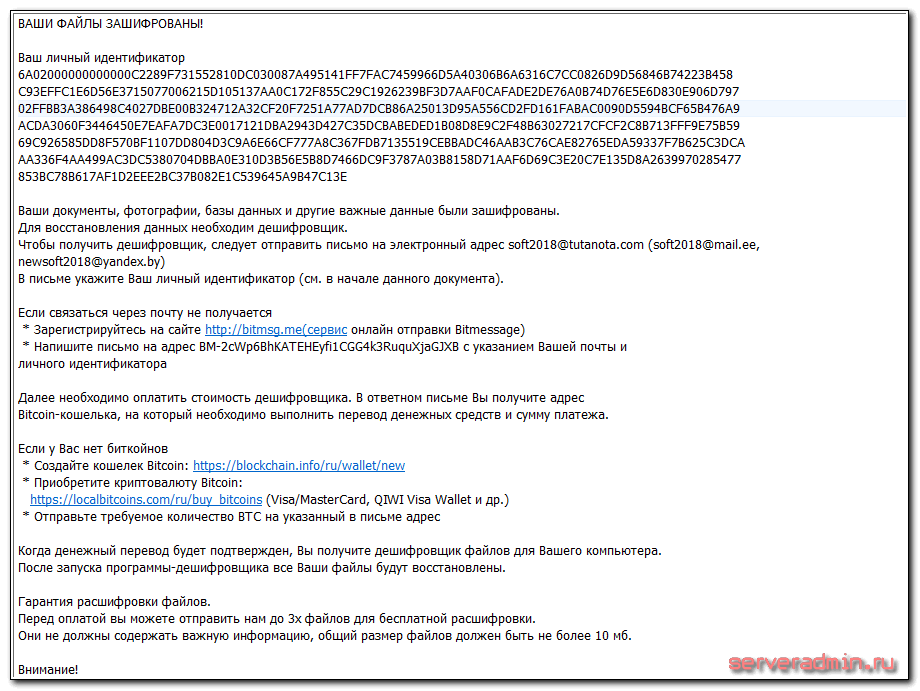

После работы вируса шифровальщика bomber вы увидите текстовый файл КАК ВОССТАНОВИТЬ ЗАШИФРОВАННЫЕ ФАЙЛЫ.TXT примерно такого содержания:

Почтовые ящики soft2018@tutanota.com (soft2018@mail.ee, newsoft2018@yandex.by) могут быть другими, но пока используются именно эти.

Файл чаще всего раскидан по всему компьютеру:

- На рабочем столе;

- Документах пользователя;

- В папке с загрузками;

- В профиле и т.д.

Причем не только в директориях текущего пользователя, который запустил шифровальщика, но и у других пользователей.

Как вирус вымогатель bomber шифрует файлы

Вирус первое время будет работать незаметно для вас. Пока он не зашифрует все файлы, его деятельность вы не заметите, если только не обнаружите неизвестные файлы с расширением .bomber. Только после того, как вирус закончит все шифровать, вы увидите оповещение с требованием выкупа.

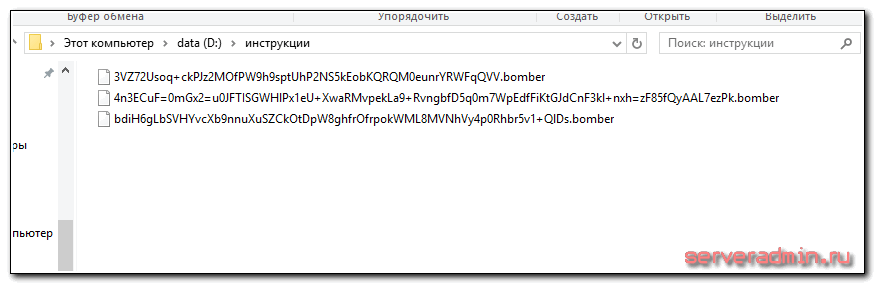

Итак, вирус шифрует содержание всех полезных файлов и ставит расширение .bomber. Помимо самого содержимого, он шифрует и имена файлов. В итоге вы увидите что-то подобное в директориях с файлами.

При запуске шифровальщика генерируется пара сессионных ключей RSA, приватный сессионный ключ шифруется содержащимся в теле зловреда публичным ключом RSA злоумышленников. Данная информация будет затем записана в файл с требованиями злоумышленников.

Файлы шифруются по алгоритму AES-256-CBC, ключ и вектор для каждого файла генерируются непосредственно перед шифрованием. Ключ и вектор AES зашифровываются сессионным публичным ключом RSA и записываются в конец зашифрованного файла.

Имена файлов шифруются алгоритмом RC4, используя в качестве ключа строку, содержащую зашифрованные ключ и вектор AES. Полученный буфер будет закодирован алгоритмом Base64 с нестандартным алфавитом.

Как лечить компьютер и удалить вымогатель bomber

Вирус bomber уже у вас на компьютере. Первый и самый главный вопрос — как вылечить компьютер и как удалить из него вирус, чтобы предотвратить дальнейшее шифрование, если оно еще не было закончено. Сразу обращаю ваше внимание на то, что после того, как вы сами начнете производить какие-то действия со своим компьютером, шансы на расшифровку данных уменьшаются. Если вам во что бы то ни стало нужно восстановить файлы, компьютер не трогайте, а сразу обращайтесь к профессионалам. Ниже я расскажу о них и приведу ссылку на сайт и опишу схему их работы.

А пока продолжим самостоятельно лечить компьютер и удалять вирус. Традиционно шифровальщики легко удаляются из компьютера, так как у вируса нет задачи во что бы то ни стало остаться на компьютере. После полного шифрования файлов ему даже выгоднее самоудалиться и исчезнуть, чтобы было труднее расследовать инцидент и расшифровать файлы.

Описать ручное удаление вируса трудно, хотя я пытался раньше это делать, но вижу, что чаще всего это бессмысленно. Названия файлов и пути размещения вируса постоянно меняются. То, что видел я уже не актуально через неделю-две. Обычно распространение вирусов идет волнами и каждый раз там новая модификация, которая еще не детектится антивирусами. Помогают универсальные средства, которые проверяют автозапуск и детектят подозрительную активность в системных папках.

Для удаления вируса bomber можно воспользоваться следующими программами:

- Kaspersky Virus Removal Tool — утилитой от касперского http://www.kaspersky.ru/antivirus-removal-tool.

- Dr.Web CureIt! — похожий продукт от др.веб http://free.drweb.ru/cureit.

- Если не помогут первые две утилиты, попробуйте MALWAREBYTES — https://ru.malwarebytes.com.

Скорее всего, что-то из этих продуктов очистит компьютер от шифровальщика bomber. Если вдруг так случится, что они не помогут, попробуйте удалить вирус вручную. Методику по удалению я приводил на примере вируса да винчи и spora, можете посмотреть там. Если кратко по шагам, то действовать надо так:

- Смотрим список процессов, предварительно добавив несколько дополнительных столбцов в диспетчер задач.

- Находим процесс вируса, открываем папку, в которой он сидит и удаляем его.

- Чистим упоминание о процессе вируса по имени файла в реестре.

- Перезагружаемся и убеждаемся, что вируса bomber нет в списке запущенных процессов.

Если самостоятельно не получается удалить вирус шифровальщик bomber, можно обратиться на сайт касперского, оставив там заявку на помощь с удалением. Подробнее, как это сделать, описано на самом форуме поддержки - https://forum.kasperskyclub.ru/index.php?showforum=110.

Где скачать дешифратор bomber

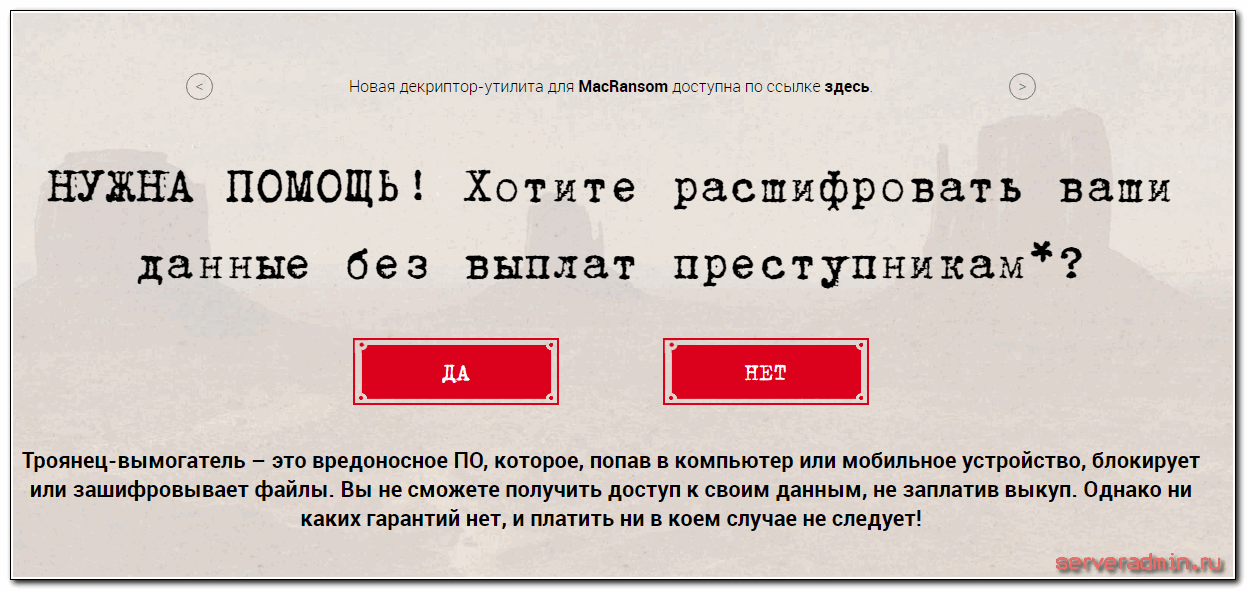

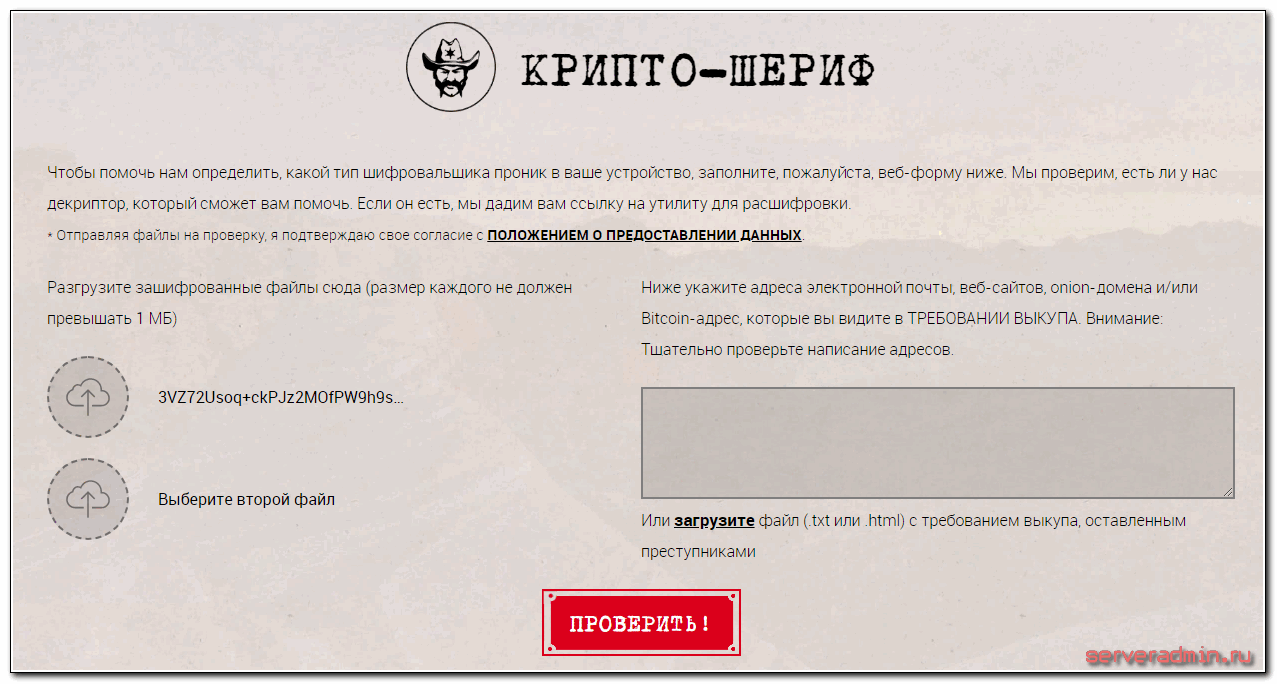

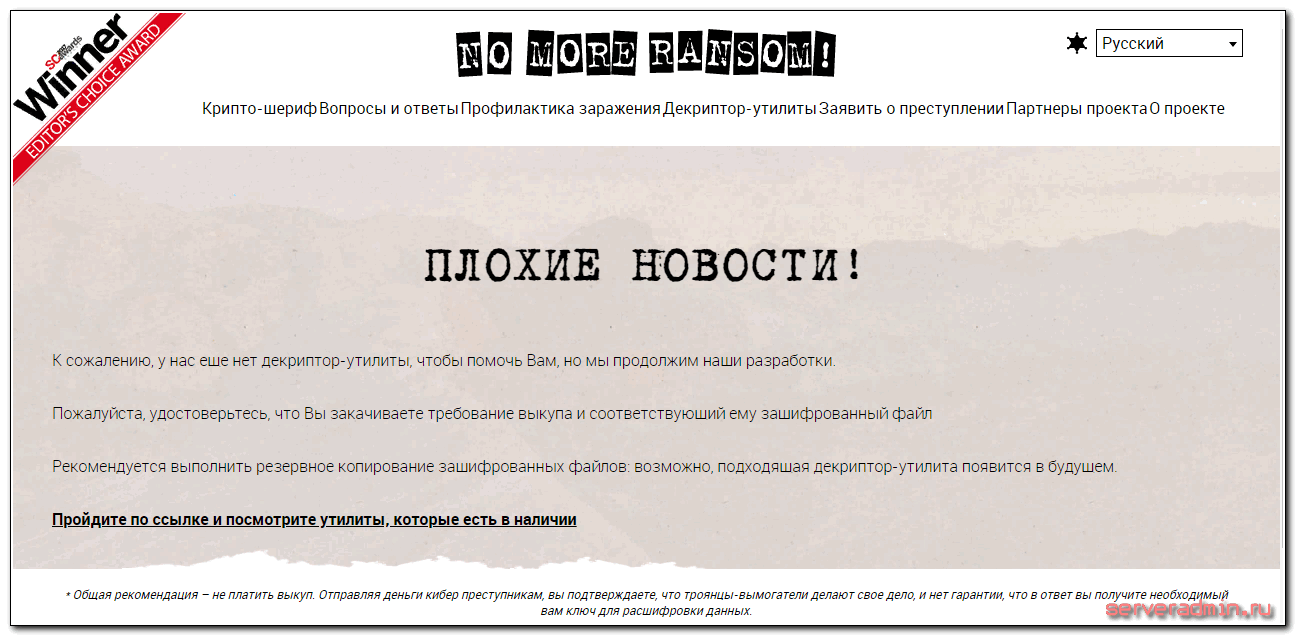

Вопрос простого и надежного дешифратора встает в первую очередь, когда дело касается вируса-шифровальщика. Первое, что я посоветую, это воспользоваться сервисом https://www.nomoreransom.org. А вдруг вам повезет у них будет дешифратор под вашу версию шифровальщика bomber. Скажу сразу, что шансов у вас не много, но попытка не пытка. На главной странице нажимаете Да:

Затем загружаете пару зашифрованных файлов и нажимаете Проверить:

На момент написания статьи дешифратора на сайте не было.

Возможно вам повезет больше. Можно еще ознакомиться со списком дешифраторов для скачивания на отдельной странице - https://www.nomoreransom.org/ru/decryption-tools.html. Может быть там найдется что-то полезное. Когда вирус совсем свежий шансов на это мало, но со временем возможно что-то появится. Есть примеры, когда в сети появлялись дешифраторы к некоторым модификациям шифровальщиков. И эти примеры есть на указанной странице.

Где еще можно найти дешифратор я не знаю. Вряд ли он реально будет существовать, с учетом особенностей работы современных шифровальщиков. Полноценный дешифратор может быть только у авторов вируса.

Как расшифровать и восстановить файлы после вируса bomber

Что делать, когда вирус bomber зашифровал ваши файлы? Техническая реализация шифрования не позволяет выполнить расшифровку файлов без ключа или дешифратора, который есть только у автора шифровальщика. Может быть есть какой-то еще способ его получить, но у меня нет такой информации. Нам остается только попытаться восстановить файлы подручными способами. К таким относится:

- Инструмент теневых копий windows.

- Программы по восстановлению удаленных данных

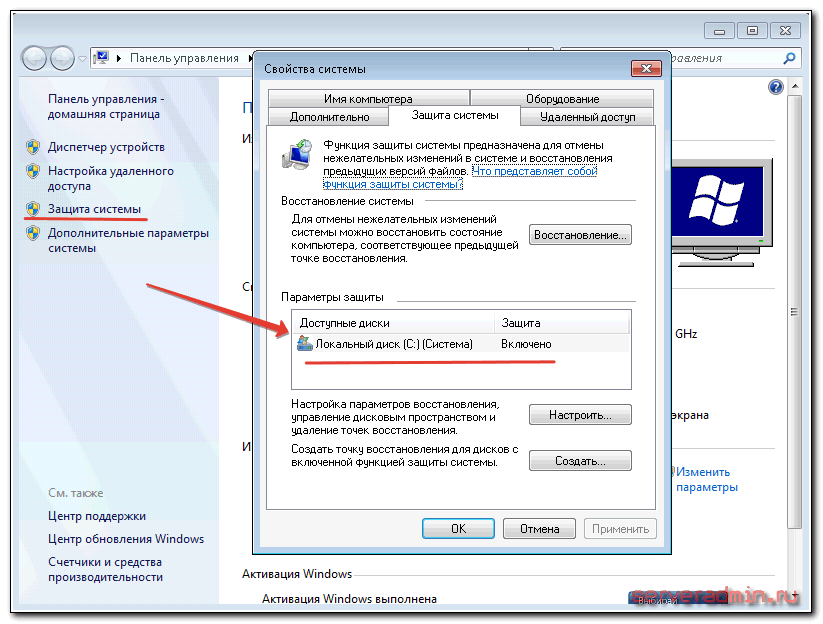

Для начала проверим, включены ли у нас теневые копии. Этот инструмент по-умолчанию работает в windows 7 и выше, если вы его не отключили вручную. Для проверки открываем свойства компьютера и переходим в раздел защита системы.

Данная настройка актуальна и для Windows 8.1 и 10, проверяется таким же образом. Если вы во время заражения не подтвердили запрос UAC на удаление файлов в теневых копиях, то какие-то данные у вас там должны остаться.

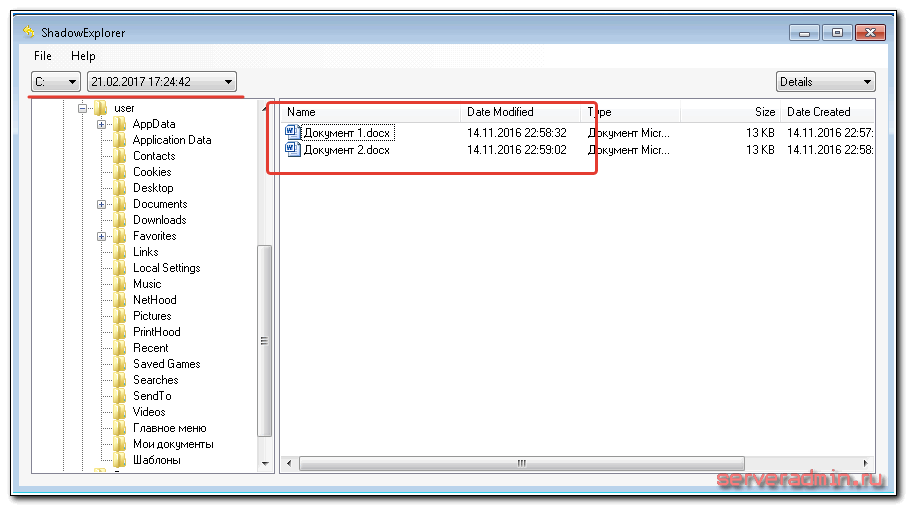

Для удобного восстановления файлов из теневых копий предлагаю воспользоваться бесплатной программой для этого - ShadowExplorer. Скачивайте архив, распаковывайте программу и запускайте.

Откроется последняя копия файлов и корень диска C. В левом верхнем углу можно выбрать резервную копию, если у вас их несколько. Проверьте разные копии на наличие нужных файлов. Сравните по датам, где более свежая версия. В моем примере ниже я нашел 2 файла на рабочем столе трехмесячной давности, когда они последний раз редактировались.

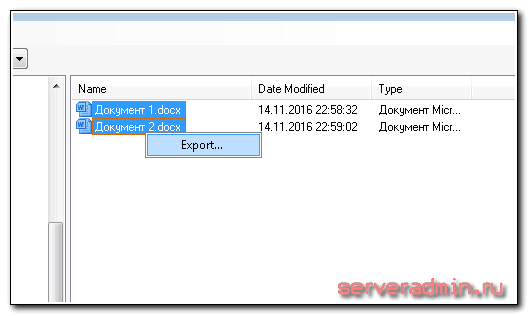

Мне удалось восстановить эти файлы. Для этого я их выбрал, нажал правой кнопкой мыши, выбрал Export и указал папку, куда их восстановить.

Вы можете восстанавливать сразу папки по такому же принципу. Если у вас работали теневые копии и вы их не удаляли, у вас достаточно много шансов восстановить все, или почти все файлы, зашифрованные вирусом. Возможно, какие-то из них будут более старой версии, чем хотелось бы, но тем не менее, это лучше, чем ничего.

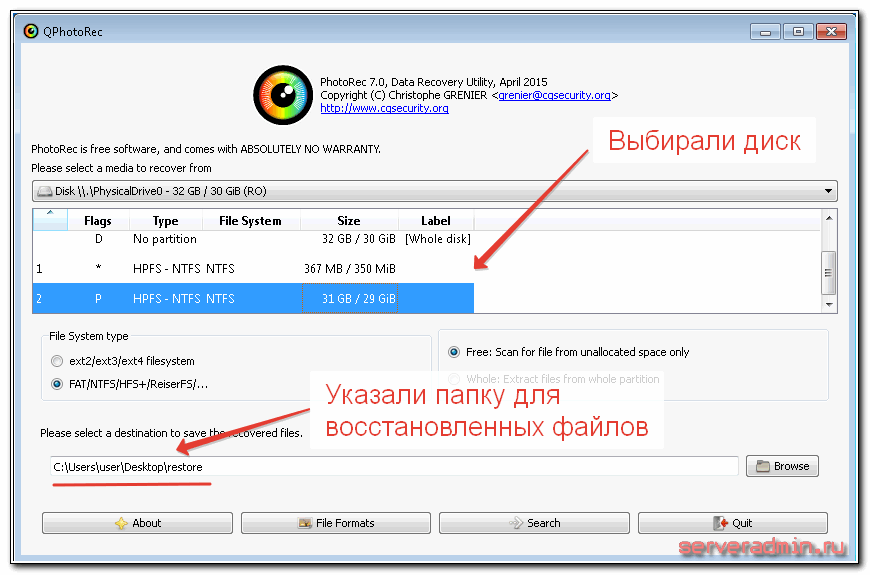

Если по какой-то причине у вас нет теневых копий файлов, остается единственный шанс получить хоть что-то из зашифрованных файлов - восстановить их с помощью средств восстановления удаленных файлов. Для этого предлагаю воспользоваться бесплатной программой Photorec.

Запускайте программу и выбирайте диск, на котором будете восстанавливать файлы. Запуск графической версии программы выполняет файл qphotorec_win.exe. Необходимо выбрать папку, куда будут помещаться найденные файлы. Лучше, если эта папка будет располагаться не на том же диске, где мы осуществляем поиск. Подключите флешку или внешний жесткий диск для этого.

Процесс поиска будет длиться долго. В конце вы увидите статистику. Теперь можно идти в указанную ранее папку и смотреть, что там найдено. Файлов будет скорее всего много и большая часть из них будут либо повреждены, либо это будут какие-то системные и бесполезные файлы. Но тем не менее, в этом списке можно будет найти и часть полезных файлов. Тут уже никаких гарантий нет, что найдете, то и найдете. Лучше всего, обычно, восстанавливаются изображения.

Если результат вас не удовлетворит, то есть еще программы для восстановления удаленных файлов. Ниже список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Весь процесс восстановления файлов подробно показан в видео в самом конце статьи.

Касперский, eset nod32 и другие в борьбе с шифровальщиком bomber

Популярные антивирусы определяю шифровальщик bomber по-разному:

- PDM:Trojan.Win32.Generic

- Trojan.Win32.Dimnie

- Backdoor.Win32.TeamBot

- Trojan-Ransom.Win32.Purga

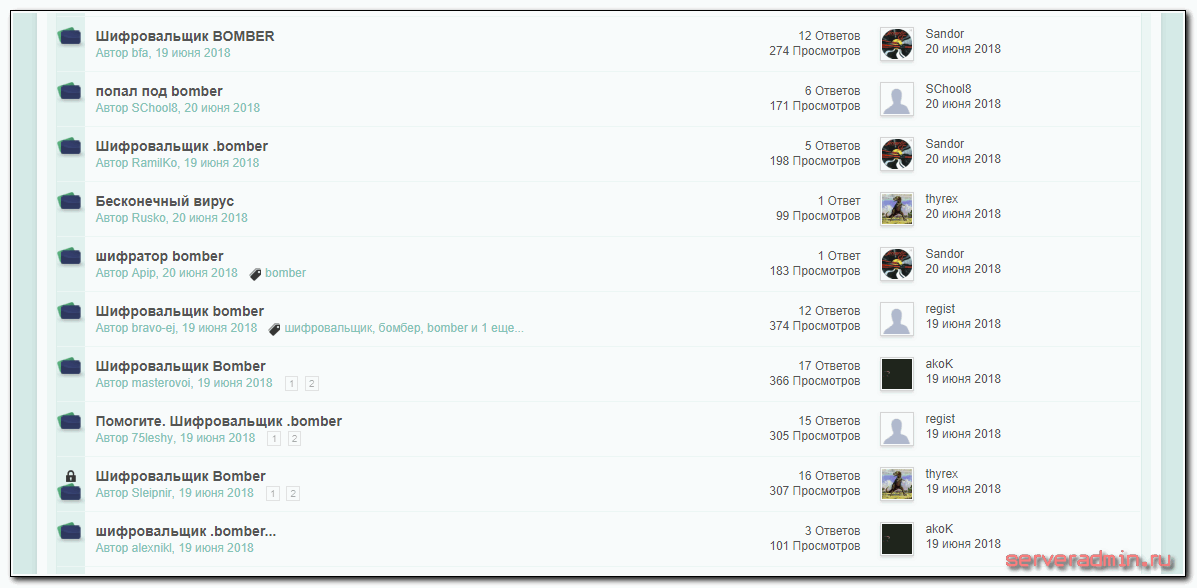

Я пробежался по форумам основных антивирусов и не увидел там ничего полезного. К сожалению, как обычно, антивирусы оказались не готовы к нашествию новой волны шифровальщиков. Вот сообщения с форума Kaspersky. Можно прикинуть масштаб эпидемии:

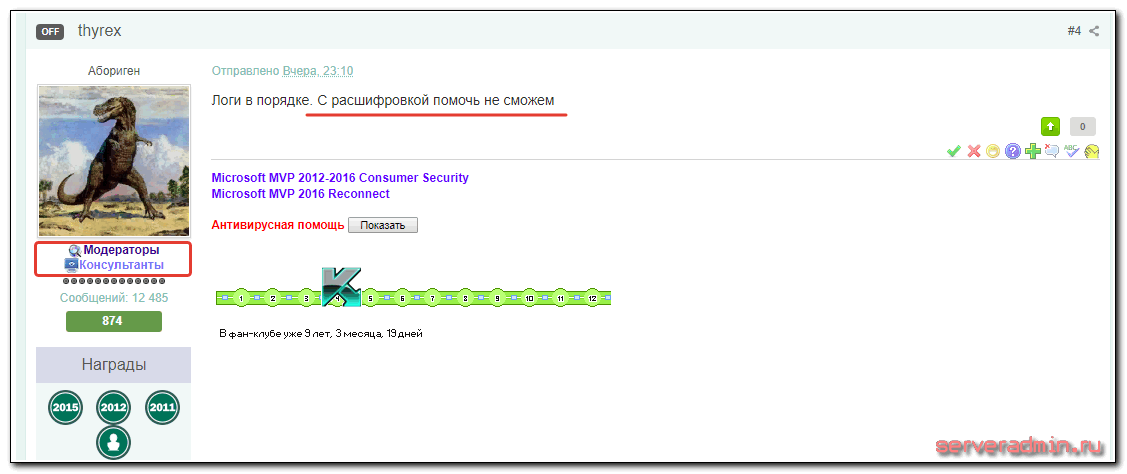

По расшифровке, к сожалению, касперский вариантов не предлагает.

Если у вас есть лицензия на антивирус, то имеет смысл написать запрос в тех. поддержку. Возможно, появятся какие-то шансы.

Почему-то я не нашел вообще обсуждения шифровальщика bomber на форумах антивируса Eset nod32 и Dr.Web. Форум касперского заполнен запросами, а у остальных на форуме тишина. Либо ими никто не пользуется, либо они защитили от этого шифровальщика и запросов у клиентов не было. Не знаю в чем дело. Обычно я там нахожу некоторую информацию по вирусам шифровальщика.

Антивирусы традиционно пропускают новые модификации троянов-шифровальщиков. И тем не менее, я рекомендую ими пользоваться. Если вам повезет, и вы получите на почту шифровальщика не в первую волну заражений, а чуть позже, есть шанс, что антивирус вам поможет. Они все работает на шаг позади злоумышленников. Выходит новая версия вымогателя, антивирусы на нее не реагируют. Как только накапливается определенная масса материала для исследования по новому вирусу, антивирусы выпускают обновление и начинают на него реагировать.

Что мешает антивирусам реагировать сразу же на любой процесс шифрования в системе, мне не понятно. Возможно, есть какой-то технический нюанс на эту тему, который не позволяет адекватно среагировать и предотвратить шифрование пользовательских файлов. Мне кажется, можно было бы хотя бы предупреждение выводить на тему того, что кто-то шифрует ваши файлы, и предложить остановить процесс.

Методы защиты от вируса bomber

Как защититься от работы шифровальщика и обойтись без материального и морального ущерба? Есть несколько простых и эффективных советов:

- Бэкап! Резервная копия всех важных данных. И не просто бэкап, а бэкап, к которому нет постоянного доступа. Иначе вирус может заразить как ваши документы, так и резервные копии.

- Лицензионный антивирус. Хотя они не дают 100% гарантии, но шансы избежать шифрования увеличивают. К новым версиям шифровальщика они чаще всего не готовы, но уже через 3-4 дня начинают реагировать. Это повышает ваши шансы избежать заражения, если вы не попали в первую волну рассылки новой модификации шифровальщика.

- Не открывайте подозрительные вложения в почте. Тут комментировать нечего. Все известные мне шифровальщики попали к пользователям через почту. Причем каждый раз придумываются новые ухищрения, чтобы обмануть жертву.

- Не открывайте бездумно ссылки, присланные вам от ваших знакомых через социальные сети или мессенджеры. Так тоже иногда распространяются вирусы.

- Включите в windows отображение расширений файлов. Как это сделать легко найти в интернете. Это позволит вам заметить расширение файла на вирусе. Чаще всего оно будет .exe, .vbs, .src. В повседневной работе с документами вам вряд ли попадаются подобные расширения файлов.

- Не скачивайте и не используйте дистрибутивы и портированные версии программ из непроверенных источников. Проверенными источниками являются в первую очередь сайты авторов программ, либо проверенные порталы. То, что вы найдете в топе выдачи поисковых систем может оказаться зараженным.

Постарался дополнить то, что уже писал раньше в каждой статье про вирус шифровальщик. А пока прощаюсь. Буду рад полезным замечаниям по статье и вирусу-шифровальщику bomber в целом.

Видео c расшифровкой и восстановлением файлов

Здесь пример предыдущей модификации вируса, но видео полностью актуально и для bomber.

На углубленном курсе "Архитектура современных компьютерных сетей" вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Реклама ИП Скоромнов Д.А. ИНН 331403723315

Server Admin Авторский блог системного администратора

Server Admin Авторский блог системного администратора

Буквально недавно попал на выставку Eset и пообщавшись там с специалистами данной компании понял, что изначально после появления подобного вируса, очень тяжело расшифровать данные, обычно приходится ждать пока мошенники выбросят в сеть ключи, которые могут помочь в дешифровке, поэтому рекомендуют сохранять зашифрованные файлы на будущее.

Это да. Еще есть шансы, когда какой-то любитель маскируется под известные шифровальщики, а сам использует откровенную липу, которая либо вовсе не шифрует файлы, либо делает это очень просто и сам дешифратор лежит рядом с вирусом. Я читал про такие истории. В таком случае есть шанс расшифровать файлы.